Las exclusiones de IP en Google Ads se pueden saltar. Lo hemos hecho.

Lo que los anunciantes de Google Ads deberían saber sobre los usos de IPs en las estrategias de fraude Las exclusiones de IP en Google

Lo que los anunciantes de Google Ads deberían saber sobre los usos de IPs en las estrategias de fraude

TL;DR — Hemos reproducido de principio a fin, sobre nuestra propia cuenta de Google Ads de Fáktica en marzo de 2026, una técnica que permite a un atacante seguir generando clics cobrados desde una IP que el anunciante ya ha añadido a la lista de exclusión de Google Ads. Además, ya estamos documentando en cuentas de clientes dos huellas consistentes con esta técnica: clics desde IPs excluidas que Google sigue cobrando, y un mismo GCLID reutilizado desde múltiples IPs y equipos. Hasta que Google lo resuelva desde su lado del servidor, las exclusiones de IP — y cualquier herramienta de terceros construida sobre ellas — ofrecen una protección mucho menor de la que los anunciantes suponen.

TL;DR — Hemos reproducido de principio a fin, sobre nuestra propia cuenta de Google Ads de Fáktica en marzo de 2026, una técnica que permite a un atacante seguir generando clics cobrados desde una IP que el anunciante ya ha añadido a la lista de exclusión de Google Ads. Además, ya estamos documentando en cuentas de clientes dos huellas consistentes con esta técnica: clics desde IPs excluidas que Google sigue cobrando, y un mismo GCLID reutilizado desde múltiples IPs y equipos. Hasta que Google lo resuelva desde su lado del servidor, las exclusiones de IP — y cualquier herramienta de terceros construida sobre ellas — ofrecen una protección mucho menor de la que los anunciantes suponen.

Las listas de exclusión de IPs son una de las pocas herramientas nativas que tienen los anunciantes para bloquear fuentes fraudulentas conocidas. Ya en el mejor de los casos son una defensa débil — hemos escrito en otro post sobre cómo las IPs dinámicas y el CG-NAT erosionan su eficacia, y por qué solo las recomendamos como último recurso. Lo que documentamos aquí es diferente: una técnica que no solo erosiona la exclusión de IPs — la anula por completo. La hemos bautizado como IP Exclusion Bypass via Link Harvesting.

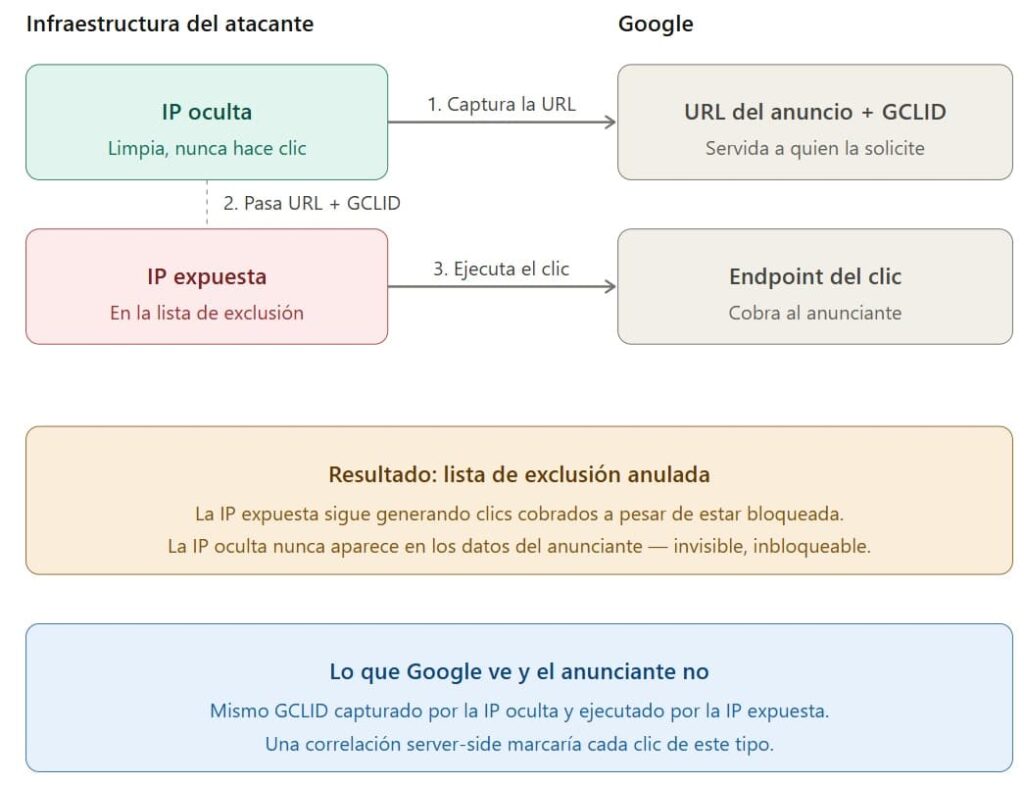

El ataque utiliza dos IPs con roles distintos:

El punto de partida es el patrón de fraude habitual: el atacante genera clics desde una IP, el anunciante los detecta y la añade a la lista de exclusión. Esa IP es, desde ese momento, la IP expuesta. Hasta aquí, nada nuevo. Lo novedoso — el bypass propiamente dicho — es lo que ocurre después:

El resultado neto: la lista de exclusión deja de funcionar. La IP expuesta sigue produciendo clics cobrados, y la IP oculta permanece permanentemente invisible para el anunciante.

En marzo de 2026 reprodujimos el ataque completo en una prueba de concepto (PoC) controlada, sobre nuestra propia cuenta de Google Ads de Fáktica, simulando un atacante contra nuestras propias campañas. Conseguimos generar clics cobrados desde una IP que estaba en nuestra lista de exclusión, exactamente como se describe arriba. El experimento está documentado internamente y es totalmente reproducible.

Esto no es una curiosidad teórica. En el trabajo forense que estamos haciendo sobre cuentas de clientes observamos comportamientos plenamente compatibles con que esta técnica se esté explotando de forma activa — y lo observamos de dos maneras distintas.

La primera es la prueba más directa: clics desde IPs excluidas que Google sigue cobrando. Hemos documentado casos de IPs individuales que han acumulado miles de clics a lo largo de casi dos años, con decenas de clics al día, encajando en cada patrón de libro de texto del fraude automatizado. También botnets coordinados de IPs que rotan el mismo conjunto de user-agents día tras día. Cuando los anunciantes añaden esas IPs a sus listas de exclusión, lo que ocurre no es que los clics se detengan — lo que ocurre es que Google invalida algunos de los clics posteriores desde esas IPs, pero cobra otros. Una IP excluida que sigue produciendo clics cobrados está, por definición, saltándose el mecanismo de exclusión.

La segunda son los GCLID replay patterns — URLs individuales de anuncios (cada una con un GCLID único) apareciendo en los logs de servidor desde múltiples IPs distintas, a menudo en países diferentes, dentro de ventanas temporales cortas. Esa es justamente la huella que produce la técnica de captura y replay: una captura, múltiples ejecuciones. Es también una de las explicaciones plausibles de que un mismo GCLID acabe cobrado dos veces, patrón que hemos cubierto aparte.

No podemos confirmar desde el lado del anunciante que el mecanismo concreto sea siempre el que describimos aquí — no tenemos acceso a los logs de servidor de Google. Pero la huella está ahí, es consistente y no es rara.

La implicación es estructural:

Google está en una posición única para cerrar esto. Cuando un usuario hace clic en un anuncio de Google Ads, la URL del anuncio no es el destino final — es un redirect de Google que actúa como puente a la landing del anunciante. El anunciante no ve la IP oculta, pero Google sí: Google ve la IP que recuperó la URL del anuncio y la IP que finalmente ejecutó el clic, y ambas peticiones comparten el mismo click ID (GCLID).

Correlacionar esas dos IPs es una operación server-side. Google podría marcar como inválido cualquier clic cuyo GCLID fue capturado desde una IP distinta a la que lo ejecuta, o — como mínimo — tratar como inválidos los clics que provengan de IPs que están en la lista de exclusión del propio anunciante, independientemente de qué IP capturó la URL en primer lugar. Ninguna de las dos cosas es técnicamente compleja. Ninguna requiere una señal nueva que Google no esté recogiendo ya.

Hemos reportado esto a Google en varias ocasiones, en nombre de clientes que sufren pérdidas sustanciales de seis y siete cifras por ataques que muestran exactamente esta huella. Hasta la fecha, nada de lo que podemos observar desde el lado del anunciante ha cambiado, y la técnica sigue funcionando.

No es la primera vez que un problema de este tipo se hace público. Hace más de una década, el Prof. Manuel Blázquez (Universidad Complutense de Madrid) documentó una vulnerabilidad relacionada en Google AdSense — un exploit diferente (lado del publisher, no del anunciante), pero con un núcleo estructuralmente idéntico: extraer la URL validada del anuncio por un canal, ejecutar el clic desde otro, aprovechar que Google ve ambos lados mientras que la víctima solo ve uno. Blázquez se lo comunicó a Google en 2013, no obtuvo respuesta sustantiva, y lo publicó. Más de diez años después, estamos publicando una variante del mismo problema estructural, que sigue sin parchearse.

Siendo honestos, poco unilateralmente — la información necesaria para detectar este ataque con certeza vive en los servidores de Google, no en los tuyos. Pero hay un primer paso concreto que merece la pena dar:

Si quieres entender la superficie de ataque más amplia que estamos viendo en Google Ads — fraude de impresiones, cobros por GCLID duplicado, emplazamientos tóxicos en YouTube — el resto de este blog es un buen punto de partida. Y si sospechas que te están atacando y quieres una auditoría forense independiente de tu tráfico, eso es exactamente lo que hacemos.

Lo que los anunciantes de Google Ads deberían saber sobre los usos de IPs en las estrategias de fraude Las exclusiones de IP en Google

Lo que los anunciantes de Google Ads deberían saber sobre los GCLID duplicados y los cobros desde impresiones inválidas

La mayoría de los anunciantes han oído hablar del fraude de clics. El fraude de impresiones es diferente. Más sofisticado. Y ninguna métrica de Google lo reporta.

FÁKTICA ANALYTICS

Calle Núñez de Balboa, 35A

28001 Madrid

España

DATALYTICS

4 Portland Ct

St. Louis, MO 63108

Estados Unidos

Contacto: [email protected]

¿Podemos ayudarte?

FÁKTICA ANALYTICS SL ha recibido una subvención por importe de 35.645,44 € del Ayuntamiento de Madrid, para la realización del proyecto de inversión denominado “Optimización del proceso de adquisición de clientes por PYMES mediante el uso de machine learning, big data, algoritmia y soluciones cloud. ”, con cargo a la convocatoria pública de subvenciones dirigidas al fomento de productos, herramientas o servicios de modernización tecnológica y digitalización, orientados a las PYMES y a la mejora de su competitividad, para la anualidad 2025, de la Dirección General de Economía del Área de Gobierno de Economía, Innovación y Hacienda

¿Podemos ayudarte?

Presupuesto Sin Compromiso

Estimación de Tráfico, Coste y Conversiones Potenciales

Tarifas por Resultado

Análisis de Oportunidades Gratuito

¿Podemos ayudarte?

Contáctanos ahora sin ningún compromiso